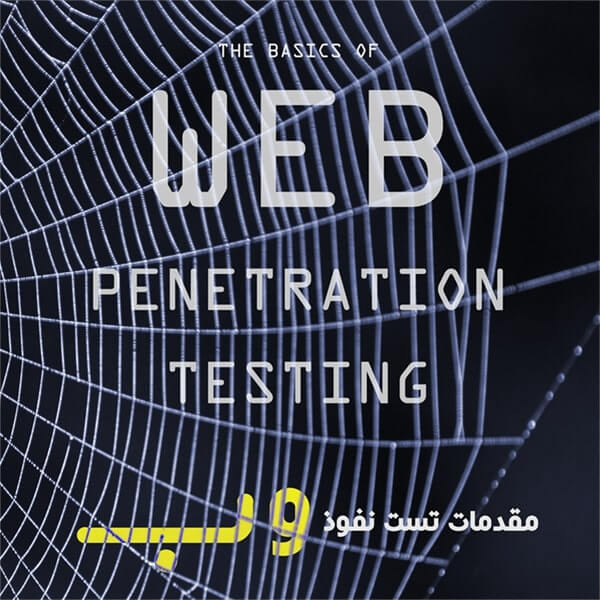

کتاب مقدمات تست نفوذ وب

47.000 تومان

کتاب تست نفوذ وب به نحوی طراحی شده است تا مقدمات حملات وب را از صفر به شما آموزش دهد . در نتیجه این کتاب برای آن دسته از افرادی مفید خواهد بود که علاقه دارند وب هکینگ را فراگیرند ولی تاکنون منبع خوبی پیدا نکرده اند .

کتاب تست نفوذ وب به زبان پارسی روان ارایه شده است.

نام کتاب : کتاب مقدمات تست نفوذ وب

منبع : ترجمه و تالیف کتاب The Basics of Web Hacking

موضوع : امنیت شبکه

سطح آموزش : مقدماتی

تعداد صفحات : ۳۳۵ صفحه

نسخه : PDF

روش تحویل: لینک دانلود فایل

حجم فایل: 26.23 مگابایت

درباره کتاب مقدمات تست نفوذ وب

کتاب تست نفوذ وب که پیش روی شماست ترجمه کتاب The Basics of Web Hacking می باشد. کتاب تست نفوذ وب در قالب ۳۳۵ صفحه در قالب یک فایل PDF طراحی شده است. آزمایش های کتاب اصلی در سیستم عامل بک ترک انجام شده است ولی در نسخه ترجمه شده که پیش روی شماست تمام آزمایش ها در سیستم عامل کالی لینوکس ۲ انجام شده است. علاوه بر ترجمه اصلی کتاب به منظور ارایه محتوای کاربردی تر فصل پایانی با نام چالش ها اضافه شده است که شامل آزمایش هایی می باشد.

کتاب تست نفوذ وب به نحوی طراحی شده است تا مقدمات حملات وب را از صفر به شما آموزش دهد . در نتیجه این کتاب برای آن دسته از افرادی مفید خواهد بود که علاقه دارند وب هکینگ را فراگیرند ولی تاکنون منبع خوبی پیدا نکرده اند . اگر شما در زمینه وب هکینگ تازه کار هستید ، این کتاب برای شما طراحی شده است . در کتاب مقدمات تست نفوذ وب فرض شده که شما هیچ دانش قبلی درباره وب هکینگ ندارید . شاید با برخی ابزارها کار کرده ولی آنها را به درستی درک نکردهاید و نمیدانید که به درستی چگونه کار میکنند .

متخصصان برجسته وب هکینگ دانش بالایی در زمینه برنامه نویسی ، رمزنگاری ، شکار باگ ها ، توسعه اکسپلوییت ها ، طرح پایگاه داده ، استخراج داده ، نحوه عملکرد ترافیک شبکه و … دارند . اگر که شما این دانش و مهارت ها را ندارید ، دلسرد نشوید ! این دانش و مهارت ها در طی سالیان سال تلاش و کار فراوان بدست آمده و در صورتی که تازه وب هکینگ را آغاز کردهاید به احتمال زیاد چنین مهارت هایی را ندارید . در این کتاب تئوری ، ابزارها و تکنیک های حملات را به شما معرفی خواهیم کرد و نه تنها مهارت و دانش را کسب خواهید کرد بلکه اعتماد به نفس کافی برای انتقال به مراحل وب هکینگ در آینده را بدست می آورید .

ریز مطالب

فصل یک : مقدمه

پیش گفتار

مقدمه

درباره این کتاب

یک رویکرد کاملا کاربردی

رفع مسولیت قانونی

فصل دو : مقدمات وب هکینگ

مقدمه

اپلیکیشن وب چیست

آنچه درباره وب سرورها باید بدانید

آنچه درباره http باید بدانید

سیکل http

هدرهای قابل توجه http

وضعیت کدهای قابل توجه http

مقدمات وب هکینگ و رویکرد ما

اهداف ما

ابزارهای ما

اپلیکیشن های وب و همه ابعاد آن

متدولوژی های موجود

متدلوژی آزمون امنیتی متن باز OSSTM

متدولوژی PTES

درک متدولوژی های موجود

رایج ترین آسیب پذیری های وب

تزریق Injection

اسکریپت نویسی بین سایتی (Cross Site Scripting (XSS

احرازهویت نادرست و از هم گسسته و مدیریت نشست ها

جعل درخواست بین سایتی (Cross-site Request Forgery (CSRF

پیکربندی اشتباه امنیتی

نصب آزمایشگاه

فصل سه : وب سرور هکینگ

مقدمه

شناسایی

وب سرور را بشناسیم

فایل Robots.txt

اسکن پورت

ابزار انمپ Nmap

بروزرسانی انمپ

اجرای ابزار انمپ Nmap

موتور اسکریپت نویسی انمپ NSE

اسکن آسیب پذیری

نسوس

نصب نسوس

اجرای نسوس

مرور نتایج نسوس

ابزار نیکتو Nikto

بکارگیری

مقدمات متااسپلوییت

جستجو در کنسول متااسپلوییت

دستور use برای انتخاب

نمایش پیلودهای موجود

تعیین پیلودها

نمایش گزینه ها

تعیین گزینه ها

حفظ دسترسی

فصل چهار : سرشماری اپلیکیشن وب

مقدمه

شناسایی اپلیکیشن وب

ابزار Burp Suite

کاوش یا اسپایدرینگ با Burp Suite

کاوش خودکار

کاوش دستی

اجرای Burp Suite

اسکن اپلیکیشن وب

اسکنر چه چیزی را پیدا خواهد کرد؟

آنچه اسکنر پیدا نخواهد کرد

اسکن با ZAP

اجرای ZAP

تحلیل نتایج ZAP

فصل پنج : بکارگیری اپلیکیشن وب با حملات تزریق

مقدمه

آسیب پذیری های تزریق اسکیوال

مفسر اسکیوال

اسکیوال برای هکرها

حملات تزریق اسکیوال

پیداکردن آسیب پذیری

دورزدن احرازهویت

استخراج اطلاعات دیگر

استخراج هش پسوردها

شکستن آفلاین پسوردها

ابزار اسکیوال مپ SQLMap

آسیب پذیری های تزریق دستور سیستم عامل

تزریق دستور سیستم عامل برای هکرها

حملات تزریق دستور سیستم عامل

وب شل Web Shell

فصل شش : بکارگیری اپلیکیشن وب با احرازهویت شکسته

مقدمه

احرازهویت و آسیب پذیری های نشست

آسیب پذیری های پیمایش مسیر

حملات بروت فورس احرازهویت

شنود تلاش های احرازهویت

پیکربندی Burp Intruder

پیلودهای Intruder

اجرای Intruder

حملات نشست

شکستن کوکی ها

Burp Sequencer

دیگر حملات کوکی

حملات پیمایش مسیر

ساختار فایل وب سرور

مرور قوی

فصل هفت : بکارگیری کاربر وب

مقدمه

آسیب پذیری های اسکریپت نویسی بین سایتی XSS

آسیب پذیری های اسکریپت نویسی بین سایتی درخواست های جعلی

تفاوت حملات XSS و CSRF

آسیب پذیری های مهندسی اجتماعی

ریکان و شناسایی کاربر وب

بکارگیری کاربر وب

اسکریپت نویسی بین سایتی

پیلودهای XSS

حملات Reflected XSS

رهگیری پاسخ سرور

انکودینگ پیلودهای XSS

XSS در نوارد آدرس URL

حملات XSS بر روی نشست ها

حملات ذخیره شده XSS

ثبات حملات XSS ذخیره شده

حملات اسکریپت نویسی بین سایتی درخواست جعلی

فصل هشت : چالش ها

شودان خطرناک ترین موتور جستجو جهان

پیداکردن رابط وب یک روتر با شودان

جستجو وبکم ها با شودان

ابزار نیکتو

دانلود و نصب ابزار تمپر دیتا

انواع احرازهویت مبتنی بر وب

حملات آنلاین بروت فورس با هایدرا

هایدرا و بروت فورس DVWA

هایدرا و بروت فورس BoltCMS

هایدرا و بروت فورس وردپرس

ایجاد لیست پسورد با ابزار Crunch

ایجاد لیست سفارشی کلمات با ابزار Cewl

جستجو صفحه ادمین با ابزار websploit

جستجو صفحه ادمین با ابزار Havij

جستجو آسیب پذیری های وب با Acunetix Web Vulnerability Scanner

بکارگیری تزریق یافت شده با SqlMap

نقد و بررسیها

هنوز بررسیای ثبت نشده است.