کتاب آموزش پیشرفته متااسپلوییت

360.000 تومان قیمت اصلی 360.000 تومان بود.158.000 تومانقیمت فعلی 158.000 تومان است.

کتاب متااسپلوییت پیشرفته جلد دوم از مجموعه آموزش های متااسپلوییت می باشد . کتاب متااسپلوییت پیشرفته ترجمه و تالیف بهترین کتاب موجود آموزش متااسپلوییت می باشد . فریم ورک متااسپلوییت بهترین اپلیکیشن طراحی شده به منظور بکارگیری و نفوذ به سیستم ها می باشد .

توضیحات

کتاب آموزش پیشرفته متااسپلوییت به زبان فارسی روان ارایه شده است.

نام کتاب : کتاب آموزش پیشرفته متااسپلوییت

منبع : ترجمه و تالیف کتاب Masrtering Metasploit

موضوع : امنیت شبکه

سطح آموزش : پیشرفته

تعداد صفحات : ۶۸۱ صفحه

نسخه : PDF

روش تحویل: لینک دانلود فایل

حجم فایل: 998.13 مگابایت

معرفی کتاب آموزش پیشرفته متااسپلوییت

متاسپلویت چیست ؟

پروژه Metasploit یک پروژه امنیتی رایانه ای است که اطلاعاتی در مورد آسیب پذیری های امنیتی ارائه می دهد و به تست نفوذ و توسعه امضای IDS کمک می کند. متعلق به شرکت امنیتی Rapid7 مستقر در بوستون، ماساچوست است. معروف ترین پروژه فرعی آن چهارچوب منبع باز است، ابزاری برای توسعه و اجرای کد اکسپلویت در برابر یک ماشین هدف از راه دور. سایر پروژه های فرعی مهم شامل پایگاه داده Opcode، آرشیو پوسته و تحقیقات مرتبط است. پروژه Metasploit شامل ابزارهای ضد پزشکی قانونی و فرار است که برخی از آنها در چارچوب Metasploit تعبیه شده اند. Metasploit از قبل در سیستم عامل لینوکس کالی نصب شده است.

کتاب آموزش متاسپلویت

در مورد متاسپلویت بیشتر بدانید !

یک ابزار برای تست نفوذ و استفاده از اکسپلویت است که اجازه میدهد تا شما طراحی و اکسپلویتهای لازم در این مورد خاص از فشار نبرد که پیلود است که در صورت عدم موفقیت حمله برای مثال نصب یک پوسته یا یک VNC سرور امکانپذیر میکند. همچنین این چارچوب امکان رمز نگاری کد شل را میدهد که میتواند این حمله از شناسه یا IPS پنهان کند. برای حمله به سرور از راه دور سرویسها و نسخهها که نیاز تحقیقات بیشتری دارد میتوان با کمک ابزار انمپ یا nessus انجام داد.

توضیحاتی درمورد کتاب آموزش متاسپلویت پیشرفته

امنیت یک محیط IT می تواند چالش برانگیز باشد با این حال آزمایش نفوذ موثر و شناسایی تهدیدات می تواند تفاوت ایجاد کند. این کتاب به شما کمک می کند یاد بگیرید که چگونه از Metasploit Framework برای آزمایش نفوذ جامع استفاده بهینه کنید. این نسخه که با آموزش های عملی و مطالعات موردی همراه است اصول چارچوب Metasploit را به همراه ویژگی های آن به شما می آموزد. شما یاد خواهید گرفت که چگونه Metasploit را در سیستم عامل های مختلف برای ایجاد یک محیط آزمایش مجازی تنظیم و پیکربندی کنید. در مرحله بعدی با ابزارهای ضروری کار خواهید کرد. با پیشرفت، خواهید آموخت که چگونه نقاط ضعف را در سیستم هدف پیدا کرده و آسیب پذیری ها را با استفاده از Metasploit و ابزارها و supporting های پشتیبانی کننده آن جستجو کنید. بعداً می توانید با اسکن امنیت برنامه وب، دور زدن آنتی ویروس و روش های پس از مصالحه برای پاکسازی ردیابی شما در سیستم تارگت، را بیاموزید.

فصل های پایانی شما را با مطالعه موارد موردی و سناریو هایی آشنا می کند که به شما کمک می کند دانش بدست آمده را برای هک اخلاقی در سیستم های هدف به کار بگیرید. همچنین جدیدترین تکنیک های امنیتی را که می توان مستقیماً برای اسکن، آزمایش، هک اخلاقی و امنیت شبکه ها و سیستم ها با Metasploit به کار گرفت کشف خواهید کرد.

در پایان این کتاب شما یاد گرفته اید که چگونه از Metasploit Framework برای بهره برداری از آسیب پذیری های دنیای واقعی استفاده کنید.

آنچه یاد خواهید گرفت:

» محیط Metasploit را تنظیم کنید

» نحوه جمع آوری اطلاعات و سوءاستفاده از آسیب پذیری ها را بفهمید

» با حملات سمت مشتری و اسکن برنامه های وب با استفاده از Metasploit سرعت خود را کسب کنید

» برای فرار از آنتی ویروس، از آخرین ویژگی های Metasploit استفاده کنید

» با استفاده از آرمیتاژ وارد مدیریت حمله سایبری شوید

» درک بهره برداری از توسعه و کاوش مطالعات موردی در دنیای واقعی

سرفصل های کتاب آموزش متاسپلویت PDF

» معرفی و راه اندازی محیط زیست

» تنظیم محیط

» اجزای Metasploit و پیکربندی محیط

» جمع آوری اطلاعات با Metasploit

» آسیب پذیری شکار با Metasploit

» حملات سمت مشتری با Metasploit

» اسکن برنامه وب با Metasploit

» ضد ویروس و ضد پزشکی قانونی

» مدیریت حمله سایبری با استفاده از آرمیتاژ

» گسترش متاسپلویت و توسعه بهره برداری

» مطالعه موردی دنیای واقعی

چرا کتاب متاسپلویت Metasploit ؟

عموما هر شخصی که قصد دارد در زمینه نفوذگری فعالیت نماید لازم است از علم برنامه نویسی برخوردار باشد. پیشنهاد می شود که در مرحله اول یک زبان برنامه نویسی را فرا گرفته سپس بعد از فراگیری زبان برنامه نویسی (پایتون یا روبی) وارد دنیای آزمون امنیت شوید. یک زبان برنامه نویسی کمک شایانی در درک مطالب این کتاب و بهره برداری پیشرفته از ضعف های امنیتی می کند و در آینده این امکان را به شما خواهد داد که بتوانید حملات موفق تری را پیاده سازی کنید.

این فریمورک به طور مرتب با ویژگی های جدید، اکسپلویت ها و حملات به روز می شود. در این کتاب بر روی اصول متاسپلویت تمرکز خواهیم کرد تا بتوانید با یک بار فراگیری اینکه چهارچوب متاسپلویت چگونه کار می کند.

این کتاب می آموزید که چگونه کار با متاسپلویت را شروع کنید و سطح خودتان را از یک کاربر معمولی یا آماتور به یک کاربر نیمه حرفه ای بالا ببرید. تمامی فصل های این کتاب به هم دیگر مرطبت هستند. برای اینکه بتوانید مهارت خود را در آزمایش نفوذپذیری و آزمایش امنیت بالا ببرید، باید تمامی دروس را فرا بگیرید.

آموزش متااسپلوییت برای چه کسانی مناسب است؟

متخصصان امنیتی ، تسترهای نفوذ ، مدیران شبکه ، برنامه نویسان و همه اشخاصی که در زمینه امنیت فعالیت میکنند نیاز دارند تا مهارت کار با ابزار متااسپلوییت را کسب کنند . متخصصان امنیتی و تسترهای نفوذ در فازهای جمع آوری اطلاعات , کشف و اسکن آسیب پذیری , بکارگیری و اکسپلوییت و نفوذ و حمله به سیستم ها و حملات پس از بکارگیری بوسیله این ابزار میتوانند به آسانی یک تست نفوذ را پیاده سازی کرده و هدف خود را بکارگیری . برنامه نویسان به منظور اسکن و تست نفوذ برنامههای طراحی شده میتوانند از این ابزار استفاده کنند . ابزار متااسپلوییت جعبه ای جادویی است که استفاده از آن آرمان هر هکری است و هر روز گسترده تر و کامل تر و بهینه تر می شود. به طور کلی کتاب آموزش پیشرفته متااسپلوییت برای تمام افرادی که در زمینه امنیت شبکه فعالیت دارند، مناسب است. محققان امنیتی، آزمونگرهای نفوذ، توسعه دهندگان نرم افزار، توسعه دهندگان اکسپلوییت، مدیران شبکه، هکرهای اخلاقی همه و همه میتوانند بخشی از مخاطبان این کتاب باشند.

کتاب آموزش پیشرفته متااسپلوییت شامل چه چیز هایی می شود؟

کتاب آموزش تست نفوذ مقدماتی با متااسپلوییت 681 صفحه و شامل 21 فصل در قالب یک فایل PDF تهیه و تنظیم شده است . در کتاب آموزش پیشرفته متااسپلوییت سعی بر این شده تا مسیر درستی برای آموزش وکار با ابزار متااسپلوییت را انتخاب کنیم . به این منظور در ابتدا سعی شده تا شما را با نحوه کار با محیط ودستورات متااسپلوییت آشنا کنیم و در ادامه با انجام تمرین های موجود در کتاب به خط فرمان و به کنسول آن مسلط شوید .

مباحث عمده از کتاب بالا می باشد ولی این یک ترجمه صرف نیست . برخی از مباحث قدیمی حذف و معادل آنها کار شده و مباحثی جدید از منابع معتبر موجود در اینترنت جایگزین گردیده اند . این یک کتاب تئوری نیست . متااسپلوییت یک ابزار خط فرمان است . شما در این کتاب ابتدا یک محیط تست کامل ایجاد می کنید . سپس با کاربردهای متااسپلوییت در جمع آوری اطلاعات و اسکن آسیب پذیری آَشنا خواهید شد .

سپس با نحوه اجرای دستورات در کنسول متااسپلوییت آشنا شده و سیستم ها را به کارگیری می کنید و آزمایش های زیادی را انجام می دهید و دستورات پس از بکارگیری را فراگرفته و … در پایان کتاب هم آزمون تست به همراه حل تصویری برای تمرین بیشتر شما فراهم شده است .

هدف از نگارش این کتاب ارائه تئوریهای محض برای مطالعه و روخوانی نیست ، بلکه یک کتاب کار است که بایستی فرمانها و آزمایشهای ارائه شده در آن را به صورت عملی انجام داده و یادگیری واقعی را تجربه کنید.

تمامی آزمایشهای ارائه شده در این کتاب، به صورت عملی و قابل اجرا هستند و نتیجه آنها حاصل شده است.

به منظور راحتی بیشتر تمامی برنامهها و کدهای مورد نظر در این آزمایشها در قالب فایلهای تمرینی ارائه شدهاند، هرچند توصیه میشود که حتی المقدور از کدهای آماده استفاده نکنید و خودتان دست به کار شده و کدنویسی کنید. با انجام کار عملی خودتان را محک زده و دستتان را به کدنویسی عادت دهید. زیرا تا زمانی که در فرایند درگیر نشده و با مشکلات مواجه نشوید، تجربه لازم را کسب نمیکنید.

قبل از شروع کتاب آموزش پیشرفته متااسپلوییت

مطالب ارائه شده در این کتاب در سطح پیشرفته هستند. قبل از شروع مطالعه شما بایستی کتاب آموزشی متااسپلویت مقدماتی را مطالعه کنید و یا اینکه به ابزار متااسپلویت تسلط کامل داشته باشید. در این کتاب از رویکرد توسعه اکسپلوییت استفاده شده لذا شما به منظور درک صحیح و بهتر مطالب بایستی تا حدی با زبان برنامه نویسی اسمبلی آشنایی داشته باشید. هرچند این آشنایی اجباری نیست و در صورتی که در این زمینهها مهارتی نداشته باشید باز هم قادر به یادگیری مطالب خواهید بود. زیرا در این کتاب بسیاری از مباحث پیش نیاز و ضروری نیز آموزش داده میشود.

همچنین به منظور توسعه اکسپلوییت شما بایستی مهارتی تحت عنوان کدخوانی داشته باشید. توصیه بر این است که علاوه بر آن، به یکی از زبانهای برنامه نویسی C، پرل، پایتون یا روبی تسلط داشته و قادر به کدخوانی دیگر زبانها نیز باشید، زیرا به منظور توسعه اکسپولیتها و انتقال و واردسازی کدهای مختلف نیاز به آشنایی مقدماتی با زبانهای برنامه نویسی دارید. در فصل دوم کتاب به صورت خلاصه اشارهای به زبان برنامه نویسی روبی شده است.

راهنمای استفاده از کتاب آموزش پیشرفته متااسپلوییت

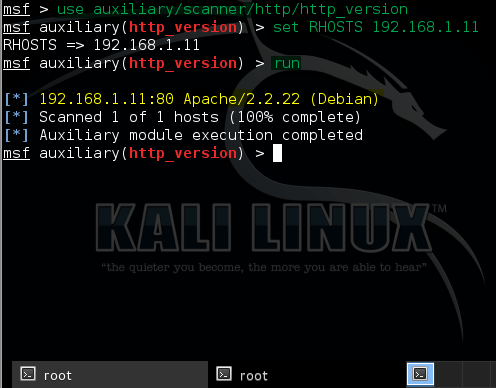

دستوراتی که در خط فرمان وارد میکنید، بی رنگ هستند و تشخیص دستورات وارد شده و نتایج خروجی کمی دشوار است. به منظور مطالعه آسان آنها، تمامی دستورات ورودی در خط فرمان و نتایج خروجی نمایش داده شده در تصاویر هایلایت شدهاند.

رنگ سبز نشاندهنده دستوراتی هستند که توسط شما وارد میشوند.

رنگ زرد نشان دهنده نتایج خروجی مهم هستند و به صورت برجسته درآورده شدند.

کتاب متااسپلوییت پیشرفته

تمام لینکهای موجود در کتاب در قالب کدهای QR نیز ارائه شدهاند که شما میتوانید با استفاده از اپلیکیشنهای QR Reader موجود در تبلت یا تلفن همراه خود لینکها را مرور کنید.

ریز مطالب کتاب آموزش پیشرفته متااسپلوییت

فصل یک : مقدمه

درباره کتاب متااسپلوییت پیشرفته

آنچه در این کتاب می خوانید

این کتاب مناسب چه کسانی است ؟

قبل از شروع

قانون

راهنمای استفاده از کتاب

آزمایشگاه

فصل دو : مقدمات برنامه نویسی روبی

بازسازی متااسپلوییت

روبی قلب تپنده متااسپلوییت

ایجاد اولین برنامه روبی خودتان

تعامل با روبی شل

تعریف متدها درون شل

متغیرها و انواع داده در روبی

کار با رشته ها

تابع Split

تابع Squeeze

اعداد و تبدیلات در روبی

رنج ها یا همان محدوده ها در روبی

آرایه ها در روبی

متدها در روبی

عملگرهای تصمیم ساز

حلقه ها در روبی

عبارات منظم

جمع بندی مقدمات روبی

فصل سه : توسعه ماژول های سفارشی

ایجاد یک ماژول به صورت خلاصه

معماری فریم ورک متااسپلوییت

درک طرح کتابخانه ها

درک ماژول های موجود

نوشتن یک ماژول اختصاصی اسکنر FTP

نوشتن یک ماژول اختصاصی اسکنر HTTP Server

نوشتن یک ماژول پس از بکارگیری

فصل چهار : موفقیت در اسکریپت نویسی مترپرتر

ضروریات اسکریپت نویسی مترپرتر

Pivoting به شبکه هدف

ایجاد دسترسی ثابت و دایمی

فراخوانی API و میکسین ها

ایجاد اسکریپت های سفارشی مترپرتر

فصل پنج : کارکردن با ریلگان

مقدمات شل تعاملی روبی IRB

درک ریلگان و اسکریپت نویسی در آن

دستکاری فراخوان های API ویندوز

ایجاد اسکریپت های پیچیده با ریلگان

فصل شش : الفبای اسمبلی

مقدمات

مقدمات سازماندهی سیستم

رجیسترها

اهمیت EIP

اهمیت ESP

ارتباط NOPs و JMP

متغیرها و اعلان

مثال ایجاد برنامه های اسمبلی

فصل هفت : لذت فازینگ

شکست اپلیکیشن

تدارک ورودی متغیر

ایجاد زباله

معرفی Immunity Debugger

معرفی دیباگر GDB

مقدمات توسعه اکسپلوییت

سرریز بافر

مقدمات حافظه

آزمایش بکارگیری سرریز بافر

پیداکردن آسیب پذیری ها

چگونه آسیب پذیری ها را پیدا کنیم ؟

فازینگ دستی سرریز بافر

فازینگ ریموت و لوکال

مثال فازینگ لوکال

فازینگ خودکار با اسپایک

فصل هشت : ایجاد شالوده اکسپلوییت

محاسبه اندازه بافر

محاسبه آدرس JMP

آزمون EIP

انباشتن اپلیکیشن برای نفع خودتان

آزمون ESP

فصل نه : تشخیص کاراکترهای بد

یافتن کاراکترهای بد اکسپلوییت ها به صورت دستی

مقایسه کاراکترهای بد با اسکریپت Mona.py

اضافه کردن ماژول های بیرونی به متااسپلوییت

عیب یابی فرایند اضافه کردن ماژول ها

توابع خودکارسازی در متااسپلوییت

فصل ده : مقدمات SEH

کنترل SEH

عبور از SEH

اکسپلوییت های مبتنی بر SEH

فصل یازده : سرریزبافر مبتنی بر پشته در لینوکس

تئوری حافظه

سرریزبافر لینوکس

یک برنامه آسیب پذیر

ایجاد شکست

اجرای GDB

شکست برنامه در GDB

کنترل EIP

سرقت اجرا

Endianness

فصل دوازده : سرریز بافر مبتنی بر پشته در ویندوز

جستجو آسیب پذیری در War-FTP

ایجاد شکست

مکان یابی EIP

ایجاد الگوی چرخه ای به منظور تشخیص افست

تایید افست

سرقت اجرا

بدست آوردن شل

فصل سیزده : رونویسی SEH

اکسپلوییت های رونویسی SEH

پیداکردن رشته حمله در حافظه

دستورالعمل POP POP RET

سیستم حفاظتی SafeSEH

استفاده از یک Short Jump

انتخاب یک پیلود

فصل چهارده : مروری بر فازینگ و واردسازی ماژول ها

فازینگ برنامه ها

پیداکردن باگ ها از طریق مرور کد برنامه

فازینگ یک برنامه FTP Server

تلاش برای خرابی

واردکردن اکسپلوییت های عمومی

پیداکردن یک آدرس بازگشت

جانشینی شلکد

ویرایش اکسپلوییت

نوشتن ماژول های متااسپلوییت

فصل پانزده : واردسازی اکسپلوییت ها

واردسازی یک اکسپلوییت پرل به متااسپلوییت

ایجاد اکسپلوییت پایتون Freefloat FTP

ایجاد اسکلت اولیه ماژول متااسپلوییت

جاسازی مقادیر

عدم نیاز به اضافه کردن شلکد

آزمون اکسپلوییت خود

واردسازی اکسپلوییت File Format

واردسازی اکسپلوییت Web Server

جمع آوری اطلاعات موردنیاز

ایجاد اسکلت اکسپلوییت

جایگذاری مقادیر

کارکردن با اکسپلوییت

تبدیل ماژول متااسپلوییت به یک ماژول مستقل

نکات کلیدی

سازگارکردن هر بخش

تنظیم استک

انکودینگ شلکد

اجرای اکسپلوییت

فصل شانزده : دسترسی به دیگر سرویس ها

مقدمات SCADA

مقدمات ICS و اجزای آن

جدیت سیستم های ICS-SCADA

از هم پاشیده شدن SCADA

مقدمات تست SCADA

یک اکسپلوییت مبتنی بر SCADA

ایمن سازی SCADA

محدودسازی شبکه ها

بکارگیری پایگاه داده

سرور اسکیوال

انگشت نگاری سرور اسکیوال با ابزار انمپ

اسکن با ماژول های متااسپلوییت

بروت فورس پسوردها در اسکیوال سرور

مرور اسکیوال سرور

اجرای کوئری های اسکیوال

فصل هفده : محیط های تست مجازی و مرحله سازی

اجرای تست نفوذ جعبه سفید

تعامل با کارکنان و کاربران

جمع آوری اطلاعات

مقدمات کار با اسکنر آسیب پذیری OpenVAS

نصب اولیه OpenVAS

اجرای یک اسکن آزمایشی

واردکردن گزارشات به متااسپلوییت

مدل سازی نواحی تهدید

تست سیستم های در معرض آسیب پذیری

بدست آوردن دسترسی

پوشاندن ردپا

معرفی MagicTree

ایجاد دستی گزارشات

فرمت گزارشات

گزارش مدیران

گزارش مدیر شبکه / متدولوژی

ایجاد یک جعبه سیاه تست نفوذ

فوت پرینت و انگشت نگاری

استفاده از Dmitry برای فوت پرینت

پیداکردن اطلاعات هویز با ابزار Dmitry

پیداکردن زیردامنه ها

جمع آوری ایمیل ها

سرشماری دی ان اس با متااسپلوییت

پیاده سازی یک سناریو تست نفوذ جعبه سیاه

فصل هجده : حملات پیچیده سمت مشتری

بکارگیری مرورگرها

نحوه عملکرد حمله Autopwn بر روی مرورگرها

تکنولوژی نهفته در پشت حمله Autopwn

حمله به مرورگرها با ماژول Autopwn

اکسپلوییت های مبتنی بر فایل فرمت

اکسپلوییت مبتنی بر PDF

اکسپلوییت مبتنی بر نرم افزار word

اکسپلوییت مبتنی بر رسانه

بکارگیری Xampp server

مترپرتر PHP

تزریق اسکریپت های وب مخرب

عبور از شناسایی آنتی ویروس

دی ان اس جعلی

فریب قربانی با سرقت DNS

فصل نوزده : جعبه ابزار مهندسی اجتماعی

ایجاد یک پیلود و یک شنونده

ایجادکننده رسانه مخرب

حملات حامل وبسایت

حملات جاوا

حمله صفحه جعلی

حامل حمله Web Jacking

فصل بیست : رابط گرافیکی آرمیتیج (Armitage)

شروع کار با آرمیتیج

نکات مهم در حین راه اندازی و شروع آرمیتیج

مروری بر رابط کاربری

مدیریت فضای کاری

اسکن شبکه ها و مدیریت میزبان

مدل سازی آسیب پذیری ها

جستجوی اکسپلوییت مورد نظر برای حمله

پس از بکارگیری با آرمیتیج

لاگ کردن کلیدها پس از بکارگیری

حمله بر روی قربانی با استفاده از آرمیتیج

فصل بیست و یک : تازه ترین اکسپلوییت های متااسپلوییت

نفوذ ریموت با اکسپلوییت Web_delivery

شناسایی آنتی ویروس هدف با ماژول enum_av_excluded

بکارگیری اپلیکیشن ManageEngine OpManager

عبور و حذف آنتی ویروس با متااسپلوییت و شلتر

ابزار mimikatz و متااسپلوییت

نصب محیط تست بکارگیری جوملا

بکارگیری جوملا ۱.۵ تا نسخه ۳.۴.۵

نصب محیط تست اندروید

بکارگیری اندروید kitkat 4.4.2

بکارگیری وردپرس با ماژول wp_ajax_load_file

بکارگیری وردپرس با ماژول wp_nmediawebsite_file_upload

بکارگیری اسکریپت PHPFileManager 0.9.8

بکارگیری سیستم مدیریت محتوای BoltCMS

نقد و بررسیها

هنوز بررسیای ثبت نشده است.